ການແນະນຳກ່ຽວກັບລະບົບຕ້ານການໂຈນລະກຳຂໍ້ມູນໂດຍຫົວເຫວີຍ

(ບົດທີ 3)

ແນວໂນ້ມການໂຈມດີດ້ວຍແລນຊໍາແວຣ໌ (Ransomware)

ແນວໂນ້ມການໂຈມດີດ້ວຍແລນຊໍ່າແວຣ໌(Ransomware) ທີ່ຄວນຮູ້

ແລນຊໍ່າແວຣ໌ (Ransomware) ໄດ້ການເປັນໜຶ່ງໃນໄພຄຸກຄາມທີ່ໃຫຍ່ທີ່ສຸດໃນໂລກ, ການພັດທະນາຢ່າງວ່ອງໄວຂອງ AI, ຂໍ້ມູນຂະໜາດໃຫຍ່, IoT ແລະ ເທັກໂນໂລຢີບ໋ອກເຊນໄດ້ເປັນໂຕເລັ່ງການພັດທະນາຂອງ ແລນຊໍ່າແວຣ໌ (Ransomware), ສ້າງຄວາມຕ້ອງການສໍາລັບມາດຕະຖານຄວາມປອດໄພໃນການປົກປ້ອງຂໍ້ມູນທີ່ເຂັ້ມງວດ.

ແນວໂນ້ມຂອງການໂຈມຕີດ້ວຍແລນຊໍ່າແວຣ໌ (Ransomware) ທີ່ຜ່ານມາມີຄືດັ່ງນີ້:

1. ການກຳນົດເປົ້າໝາຍພື້ນຖານໂຄງລ່າງທີ່ສຳຄັນ

ການໂຈມຕີສ່ວນໃຫຍ່ແມ່ນສຸມໃສ່ວິສາຫະກິດ ຫຼືອົງກອນຂະຫນາດໃຫຍ່ ແລະພື້ນຖານໂຄງລ່າງ. ໃນຂະນະທີ່ການໂຈມຕີ ແລນຊໍ່າແວຣ໌ (Ransomware) ທີ່ຜ່ານມາແຜ່ກະຈາຍໄປໃນວົງກວ້າງ, ນັບແຕ່ປີ 2020 ໄດ້ເຮັດໃຫ້ເກີດຍຸກໃຫມ່ທີ່ແຮກເກີ້ມືອາຊີບເລືອກວິສາຫະກິດຂະຫນາດໃຫຍ່ ຫຼືອົງກອນ ແລະ ໂຄງສ້າງພື້ນຖານເປັນເປົ້າຫມາຍຂອງພວກເຂົາ. ໂດຍສະເພາະ, ຜູ້ທີ່ມີຂໍ້ມູນທີ່ມີຄຸນຄ່າສູງ ແລະພາກສ່ວນທີ່ປະສານງານກັບເສດຖະກິດແຫ່ງຊາດ ແລະສັງຄົມໂດຍລວມ.

ຂະແໜງການເງິນ, ຂະແໜງການສາທາລະນະສຸກ ແລະ ການຄົ້ນຄວ້າວິທະຍາສາດລ້ວນເປັນເປົ້າໝາຍການໂຈມຕີທາງໄຊເບີ້. ໂດຍສະເພາະແມ່ນ ຂະແໜງການສາທາລະນະສຸກ ຖືເປັນພື້ນທີ່ໄດ້ຮັບຜົນກະທົບຫຼາຍ ແລະ ຂະຫຍາຍຢ່າງກວ້າງຂວາງທີ່ສຸດ. ຕົວຢ່າງເຊັ່ນ: ລະບົບໂຮງຫມໍທີ່ຖືກບັງຄັບປິດລະບົບ ບໍ່ພຽງແຕ່ນໍາໄປສູ່ຊື່ສຽງທີ່ບໍ່ດີ, ແຕ່ຍັງເປັນອັນຕະລາຍຕໍ່ຊີວິດຂອງຄົນເຈັບ. ນີ້ແມ່ນກໍລະນີຂອງໂຮງຫມໍມະຫາວິທະຍາໄລ ດູເຊຟດອຟ (Düsseldorf), ປະເທດເຢຍລະມັນ, ເຊິ່ງໃນເດືອນກັນຍາ ປີ 2020 ໄດ້ຖືກໂຈມຕີດ້ວຍ ແລນຊ່ໍາແວຣ໌ (Ransomware) ທີ່ໂຈມຕີເຊີບເວີ້ 30 ແຫ່ງ, ເຊິ່ງກໍ່ໃຫ້ເກີດຄວາມລ່າຊ້າຂອງການປິ່ນປົວ ແລະ ເຖິງຂັ້ນເຮັດໃຫ້ການຄົນເຈັບເສຍຊີວິດຢູ່ໃນຫ້ອງສຸກເສີນດ້ວຍ. ເຖິງວ່າຈະມີການລາຍງານຄວາມເສຍຫາຍຄັ້ງທໍາອິດທີ່ເປັນຜົນໂດຍກົງຂອງການໂຈມຕີຂອງແລນຊ່ຳແວຣ໌ (Ransomware), ການເພີ່ມຂື້ນຂອງການໂຈມຕີໃນດ້ານຂະແໜງການສາທາລະນະສຸກ ເຮັດໃຫ້ການເສຍຊີວິດດັ່ງກ່າວເປັນຄວາມເປັນຈິງທີ່ຫນ້າຢ້ານກົວ ແລະ ບໍ່ສາມາດຫຼີກລ່ຽງໄດ້.

ທັງພາກລັດຖະບານ ແລະລະບົບພື້ນຖານໂຄງລ່າງຂະໜາດໃຫຍ່ເປັນການຢຸດການໂຈມຕີຄັ້ງທຳອິດເນື່ອງຈາກມີຄວາມສຳຄັນຕໍ່ຊີວິດປະຈຳວັນ. ໃນກໍລະນີຂອງການໂຈມຕີລະບົບແຫ່ງຊາດຂອງ ຄອສຕາ ຣິກາ (Costa Rica), ການໂຈມຕີທີ່ຊັບຊ້ອນໃນປັດຈຸບັນເຮັດໃຫ້ອົງການຈັດຕັ້ງທີ່ມີການປົກປ້ອງທີ່ດີກ່ອນຫນ້ານີ້ກາຍເປັນຜູ້ເຄາະຮ້າຍ ແລະ ຄຸກຄາມໜ່ວຍງານ ແລະ ການບໍລິການຂອງລັດລະດັບຊາດ, ເຊິ່ງມີຜົນກະທົບໂດຍກົງກັບພົນລະເມືອງ.

2. ຮູບແບບການໃຫ້ບໍລິການຂອງ Ransomeware (Rass)

ຕົ້ນທຶນຕ່ໍາ, ກໍາໄລສູງ ແລະສາມາດສ້າງລາຍໄດ້ຢ່າງວ່ອງໄວ ພ້ອມທັງມີການກະຕຸ້ນໃຫ້ແລນຊໍ່າແວຣ໌ (Ransomeware) ກາຍເປັນສິ່ງທີ່ທີ່ນິຍົມໃນການໂຈລະກຳຂໍ້ມູນໄຊເບີ້, ໃນປັດຈຸບັນ ເມື່ອພິຈາລະນາເຖິງສະກຸນເງິນດິຈິຕອນ ແມ່ນສາມາດຕິດຕາມໄດ້ຍາກ. ຍ້ອນສະພາບແວດລ້ອມແນວນີ້ຈຶ່ງເປັນສາເຫດທີ່ເກີດມີການໂຈລະກຳຂໍ້ມູນເພີ່ມຂຶ້ນ ໂດຍການນຳໃຊ້ ແລນຊໍ່າແວຣ໌ (Ransomeware) ເພື່ອເປັນໂອກາດທາງດ້ານທຸລະກິດ. ໃນກໍລະນີນີ້, ຮູບແບບທຸລະກິດແບບ Ransomware-as-a-Service (RaaS) ໄດ້ຮັບການພັດທະນາ , ເຊິ່ງໄດ້ສົ່ງຜົນໃຫ້ມີການໂຈນລະກຳຂໍ້ມູນເພີ່ມຂຶ້ນດັ່ງທີ່ເຮົາເຫັນໃນປັດຈຸບັນ. ສິ່ງດັ່ງກ່າວນີ້ໄດ້ເຮັດໃຫ້ອຸດສະຫະກຳຂະໜາດໃຫຍ່ ແລະ ລະບົບຕ່ອງໂສ້ໃນການພັດທະນາທຸລະກິດມີ ການພັດທະນາ-ການຂະຫຍາຍຕົວ-ການຂົມຂູ່ຄຸກຄາມ ຂອງ ແລນຊ່ໍາແວຣ໌ (Ransomeware) ທີ່ສົມບູນແບບ. ໃນຕອນນີ້, ການບໍລິການຂອງ ແລນຊໍ່າແວຣ໌ (Ransomeware) ໄດ້ມີການຈຳໜ່າຍຜ່ານໂຊລູຊັ່ນ, ການເປັນສະມາຊິກ ຫຼື ການສະໝັກເປັນສະມາຊິກ ໄດ້ຊ່ວຍໃຫ້ສາມາດໂຈມຕີໂດຍບໍ່ມີຫຼັກຖານທີ່ສະແດງເຖິງການໂຈມຕີ (ເຊັ່ນ: ເຕັກໂນໂລຊີທີ່ກຽວຂ້ອງ) ແລະ ການໂຈນລະກຳນີ້ມີຕົ້ນທຶນທີ່ຕ່ຳຫຼາຍ. ການນໍາໃຊ້ໄວຣັສເພື່ອແຜ່ກະຈາຍໄປຍັງເຄືອຂ່າຍຕ່າງໆ ແລະ ຫຼັງຈາກນັ້ນຈຶ່ງໄດ້ມີການແບ່ງຄ່າໄຖ່ກັບຜູ້ເຂົ້າຮ່ວມໃນທຸກລະດັບ ເຮັດໃຫ້ເກີດມີການແບ່ງແຍກແຮງງານທີ່ຊັດເຈນ, ເຊິ່ງຈະຊ່ວຍໃຫ້ລະດັບການເປີດຕົວ ແລະ ແຜ່ຂະຫຍາຍການໂຈມຕີຂອງ ແລນຊໍ່າແວຣ໌ (Ransomeware) ໜ້ອຍລົງ.

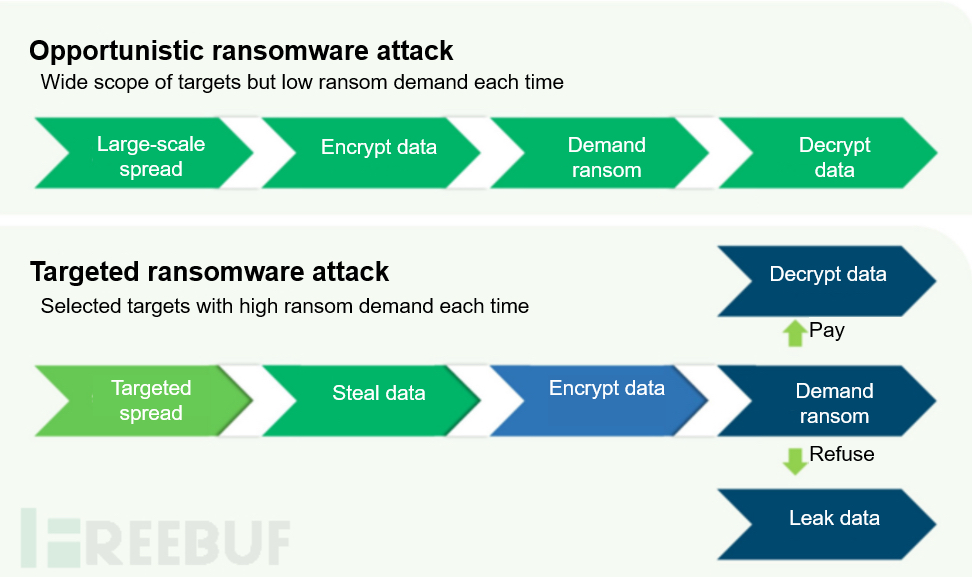

3. ການໂຈມຕີເເບບຂົ່ມຂູ່ 2 ຂັ້ນ : The New Norm

ແລນຊ່ຳແວຣ໌ (Ransomware) ຮູບເເບບໃຫມ່ບໍ່ພຽງເເຕ່ເພີ່ມຄວາມສ່ຽງຂອງການລັກຂໍ້ມູນເເລ້ວນໍາມາເຂົ້າລະຫັດຂໍ້ມູນເທົ່ານັ້ນ, ເເຕ່ມັນຍັງລັກເອົາຂໍ້ມູນທີ່ເປັນຄວາມລັບເເລະຂົ່ມຂູ່ວ່າຈະເຜີຍເເຜ່ຍົກເວັ້ນວ່າຈະໄດ້ຮັບເງິນຈາກການເອີ້ນຄ່າເສຍຫາຍນຳເຈົ້າຂອງຂໍ້ມູນ, ສິ່ງນີ້ເອີ້ນວ່າການຂົ່ມຂູ່ເເບບ 2 ຊັ້ນ, ເນື່ອງຈາກມີການຄຸກຄາມຜູ້ເສຍຫາຍເພີ່ມຂຶ້ນ ເເລະ ມີໂອກາດທີ່ຜູ້ໂຈມຕີຈະໄດ້ຮັບເງິນຄ່າເສຍຫາຍ 2 ເທົ່າ.

ວິທີການດັ່ງກ່າວເຮັດໃຫ້ຄົນທີ່ຖືກໂຈມຕີຕົກຢູ່ໃນສະຖານະການທີ່ຫຍຸ້ງຍາກ, ຖ້າຫາກປະຕິເສດທີ່ຈະຈ່າຍຄ່າເສຍຫາຍອາດເຮັດໃຫ້ຂໍ້ມູນທີ່ຖືກໂຈມຕີຮົ່ວໄຫຼ, ສ້າງຄວາມເສຍຫາຍຕໍ່ຊື່ສຽງເເລະສັບສິນ. ເເຕ່ເຖິງເເມ່ນວ່າຈະເຮັດຕາມທີ່ຜູ້ໂຈມຕີຕ້ອງການກໍຍັງສ່ຽງທີ່ຈະບໍ່ສາມາດກູ້ຄືນຂໍ້ມູນໄດ້ເເລະຖືກເອີ່ນຄ່າເສຍຫາຍເພີ່ມ, ຈາກຂໍ້ມູນຂອງ Sophos ບໍລິສັດຮັກສາຄວາມປອດໄພໃນສະຫະລາຊາອານາຈັກອັງກິດ ມີພຽງ 8% ຂອງອົງກອນເທົ່ານັ້ນທີ່ສາມາດກູ້ຄືນຂໍ້ມູນທັງໝົດໄດ້ຫຼັງຈາກຈ່າຍຄ່າເສຍຫາຍໃຫ້ຜູ້ໂຈມຕີ ເເລະ 29%ໄດ້ຮັບຂໍ້ມູນປະມານເຄິ່ງໜຶ່ງຂອງຂໍ້ມູນທີ່ຖືກລັກໄປ.

ການໂຈມຕີເເບບຂົ່ມຂູ່ 2 ຂັ້ນ

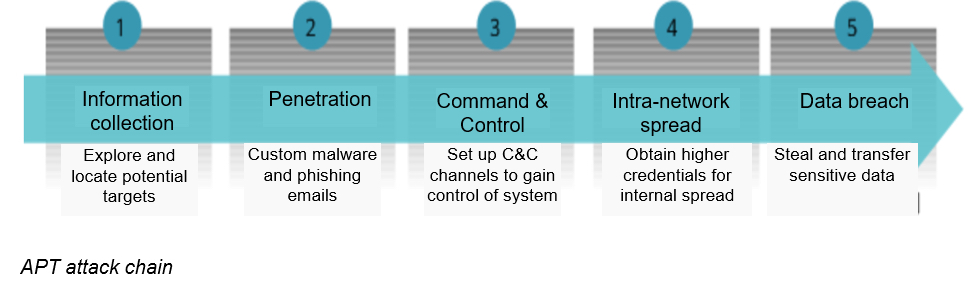

4. ການໂຈມຕີເເບບ ATP

ເເມ່ນການໂຈມຕີທີ່ມີລັກສະນະຊັບຊ້ອນ ເເລະຕໍ່ເນື່ອງ, ເຊິ່ງໄດ້ຮັບກາານປັບເເຕ່ງມາໂດຍສະເພາະເພື່ອເເຊກຊືມເຂົ້າໄປໃນຊ່ອງວ່າງຂອງອຸປະກອນທີ່ຖືກໂຈມຕີ, ເຊິ່ງການໂຈມຕີດ້ວຍແລນຊ່ຳແວຣ໌ (Ransomware)ເເມ່ນມີຄວາມເເມ່ນຍຳ ເເລະ ການວາງເເຜນທີ່ຫຼາຍຂຶ້ນ ເຊິ່ງມັນເລີ່ມຄ້າຍຄືກັບການໂຈມຕີໃນຮູບເເບບ APT.

ເມື່ອປຽບທຽບກັບການໂຈມຕີຮູບເເບບເກົ່າເເເລ້ວ, ເປົ້າໝາຍຫຼັກຂອງ APT ເເມ່ນອົງກອນທີ່ມີມູນຄ່າສູງ ໂດຍບໍ່ສາມາດກວດພົບໄດ້ໃນການຮັກສາຄວາມປອດໄພຮູບເເບບເກົ່າ (signature-based) ເນື່ອງຈາກມີການປ່ຽນເເປງຕົວເເປທີ່ອັນຕະລາຍສູງຢູ່ເລື້ອຍໆ. ການໂຈມຕີເເບບ APT ຈະຝັງຕົວເຂົ້າໃນລະບົບຂອງອຸປະກອນທີ່ຖືກໂຈມຕີເປັນເວລາດົນ,ເຊິ່ງອຸປະກອນດັ່ງກ່າວຈະໄດ້ຮັບຂໍ້ຄວາມເເຈ້ງເຕືອນຢູ່ເລື້ອຍໆກ່ອນທີ່ຈະຖືກໂຈມຕີ, ການໂຈມຕີທາງໄຊເບີ້ເຫຼົ່ານີ້ເເມ່ນມີຄວາມຊັບຊ້ອນຫຼາຍ ເເລະ ເຫັນໄດ້ຊັດເຈນ ເຊິ່ງຈະຕ້ອງໄດ້ໃຊ້ເງິນທຶນ ເເລະ ເວລາມະຫາສານໃນການລົງທຶນ, ໂດຍປົກກະຕິເເລ້ວເເມ່ນມັກມາຈາກກຸ່ມອາດສະຍາກຳທາງໄຊເບີ້. ການໂຈມຕີທີ່ສຳເລັດເເມ່ນຈະສ້າງຄວາມເສຍຫາຍມະຫາສານໃນທາງດ້ານເສດຖະກິດ ເເລະ ສື່ສຽງ.

ການໂຈມຕີເເບບ ATP

ບົດຄວາມໃນອາທິດຕໍ່ໄປ: ວີທີ່ເພີ່ມຄວາມປອດໄພໃຫ້ລະບົບຂອງທ່ານ.